진료·수업 차질 등 일상 피해 확산 우려실시간 대응 가능한 ‘MDR’ 대안 제시

-

- ▲ ⓒSK쉴더스

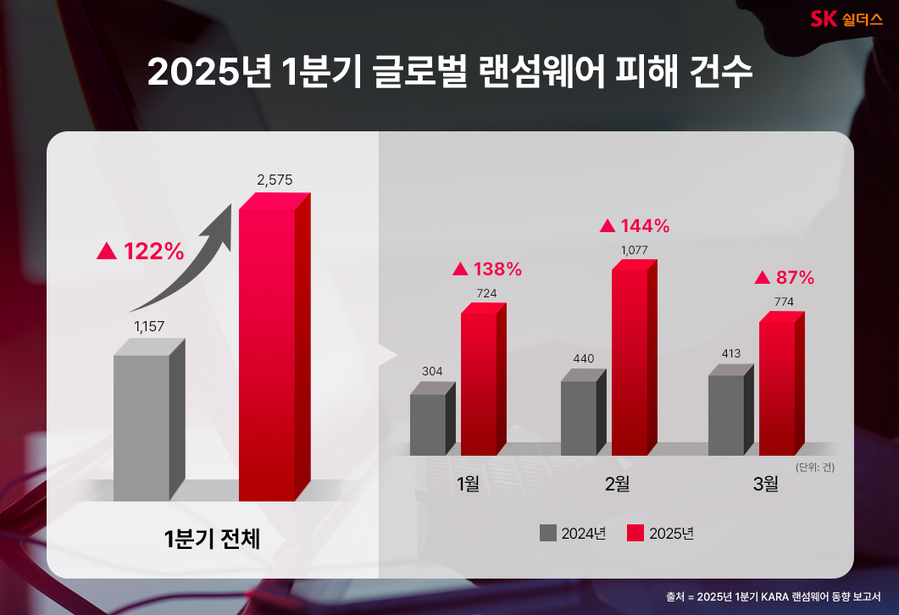

SK쉴더스는 1분기 KARA 랜섬웨어 동향 보고서를 발간했다고 13일 밝혔다.랜섬웨어는 컴퓨터나 서버의 파일을 암호화한 뒤, 복구를 대가로 금전을 요구하는 사이버 공격 수법이다. 최근에는 암호화뿐 아니라 탈취한 데이터를 유출하거나 다크웹에 게시하며 협박하는 방식이 일반화되면서, 피해가 더욱 심각해지고 있다.보고서에 따르면 2025년 1분기 전 세계 랜섬웨어 피해 건수는 총 2575건으로 집계됐다. 이는 전년 동기(1157건) 대비 122%, 직전 분기(1899건) 대비 35% 증가한 수치다. 활동을 중단했던 주요 랜섬웨어 그룹들이 재등장하고, 다크웹에서 공격 도구 거래와 협업이 활발해지면서 피해가 확대된 것으로 분석된다.특히 병원과 학교를 겨냥한 공격이 두드러졌다. 의료 부문 피해는 전년 동기 대비 86%, 교육 부문은 160% 이상 급증했다. 과거에는 병원이나 학교 같은 공공 목적의 기관은 공격 대상에서 제외되거나 별도 협상 없이 복구키를 제공하는 경우가 많았지만, 최근에는 이들도 예외 없이 고액의 금전을 요구받는 사례가 늘고 있다.대표 사례로 미국 캔자스주의 병원에서 22만명 이상의 환자 정보가 유출됐고, 영국의 의료복지기관은 약 2.3TB에 달하는 민감 정보를 유출당한 뒤 200만 달러(약 28억원)를 요구받았다. 프랑스, 이탈리아, 미국 등지의 학교도 공격을 받아 등교 중단, 자격증명과 재무정보 유출 등 다양한 피해를 입었다.보고서에서는 활동 빈도가 높은 주요 랜섬웨어 그룹과 산업별 피해 현황도 함께 분석했다. 올해 1분기 가장 활발히 활동한 랜섬웨어 그룹은 Clop으로, 미국 파일 전송 플랫폼 클레오(Cleo)의 취약점을 악용해 총 341건의 공격을 감행했다. 뒤를 이어 RansomHub가 232건, Akira가 220건, Babuk-Bjorka 그룹이 179건의 공격을 기록했다.국가별로는 미국이 전체 피해의 절반 이상(50.4%)을 차지해 가장 많은 공격을 받았고, 캐나다와 영국이 그 뒤를 이었다. 산업별로는 제조업(25%)이 가장 많이 피해를 입었으며, 유통·무역·운송, 서비스, IT·웹·통신, 건설 등 다양한 분야가 타깃이 됐다.SK쉴더스는 랜섬웨어 피해를 막기 위해 ▲최신 보안 패치 적용 ▲내부 시스템 접근 제어 ▲이상 징후 모니터링 강화 등 선제적인 보안 관리 체계 구축이 필요하다고 강조했다. 또한 실시간 탐지와 대응이 가능한 ‘MDR’ 서비스를 대안으로 제시했다.SK쉴더스의 MDR 서비스는 24시간 365일 사이버 위협을 실시간 모니터링하고, 이상 징후 발생 시 보안 전문가가 신속하게 분석·대응하는 구조다. 구독형으로 제공돼 초기 투자 부담이 적으며, 예산과 인력이 부족한 중소 병원이나 학교도 쉽게 도입할 수 있다.김병무 SK쉴더스 사이버보안부문장(부사장)은 “전 세계적으로 병원과 학교 같은 공공 목적 시설까지 랜섬웨어 공격이 확산되는 등 사이버 위협이 사회 전반으로 번지고 있다”며 “의료·교육·공공 등 국민 생활과 밀접한 보안 리스크를 사전에 관리하고 전문적인 대응 역량을 갖춰야 할 시점”이라고 말했다.